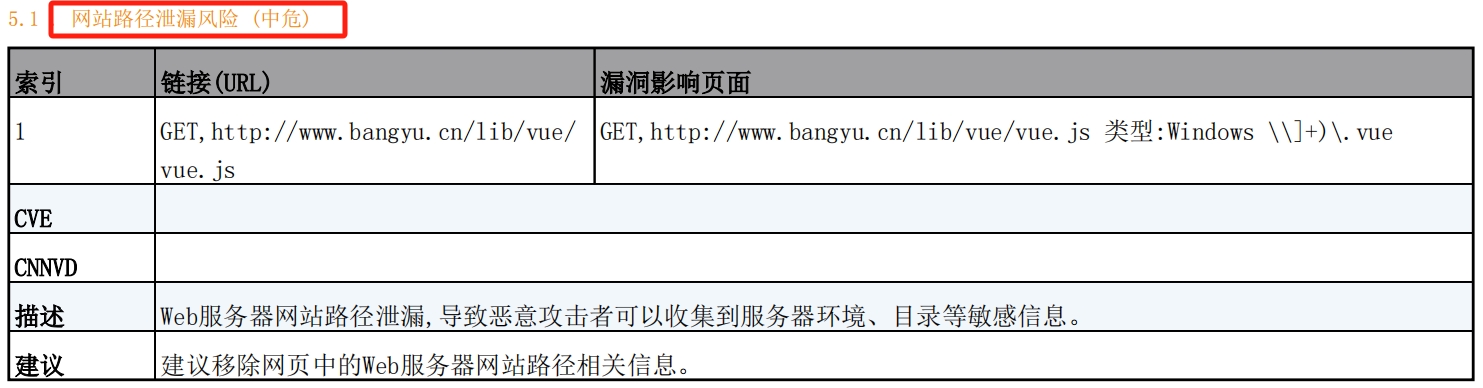

1、Vue版本过低导致泄露目录【中危】

Web服务器网站路径泄漏,导致恶意攻击者可以收集到服务器环境、目录等敏感信息。

解决办法:Vue.js v2.6.10 升级到 Vue.js v2.7.16,注意vue目前已到3,暂时无法用3的只有先升级2.7.16

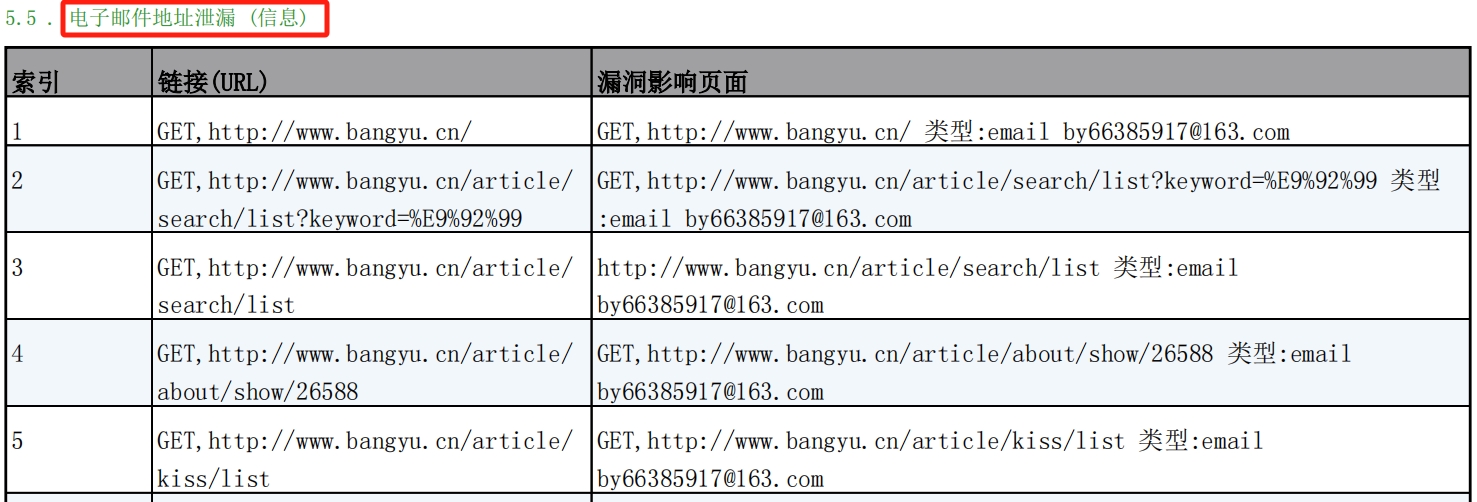

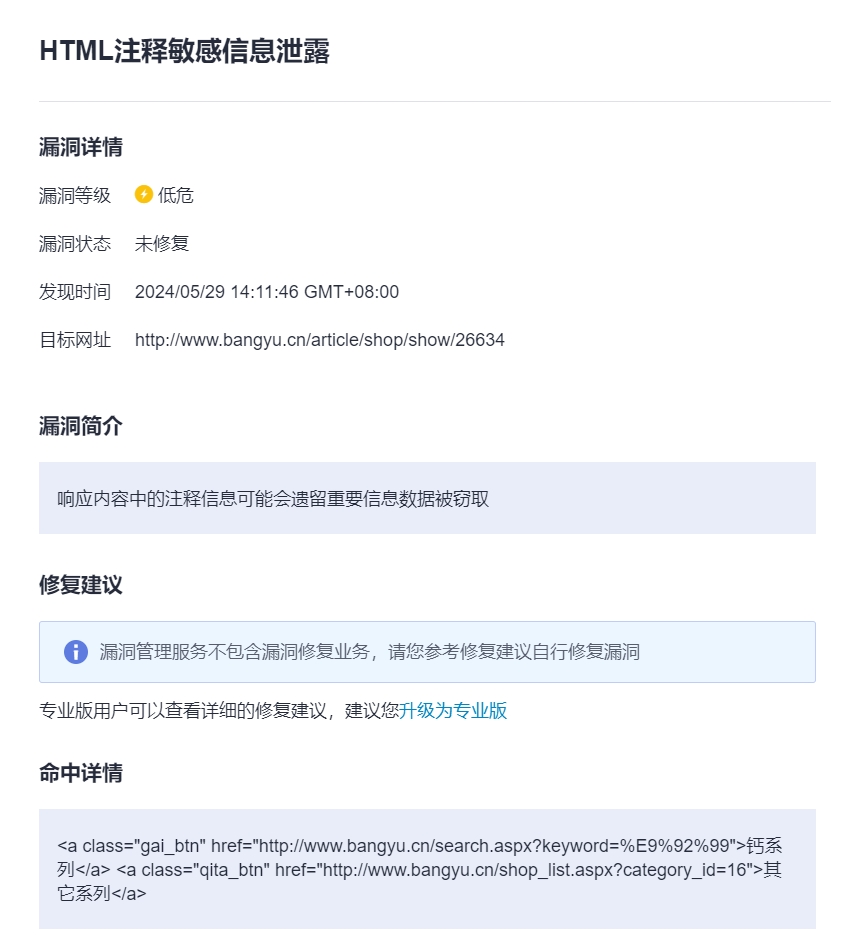

2、代码注释中电子邮件泄露【中危】

3、robots.txt泄露重要位置【低危】

技术描述:

robots.txt文件中声明了不想被搜索引擎访问的部分或者指定搜索引擎收录指定的部分。此信息可以帮助攻击者得到网站部分文件名称、目录名称,了解网站结构。

建议

[1]将敏感的文件和目录放在一个普通的排除搜索引擎访问的目录中,比如: 网站假设存在/foo/passwords.txt、

/foo/admin/,robots.txt内容可设为Disallow: /foo/ 。

[2]robots.txt内容可设为Disallow: /,禁止搜索引擎访问网站的任何内容。

修改前

User-agent: *

Allow: /home

Allow: /lfx20231204.txt

Allow: /silian20231201.txt

Disallow: /

修改后

User-agent: *

Disallow:

4、CVE-2020-11022/11023 jQuery最新xss漏洞【中危】

jQuery是一个JavaScript库,使用户能够遍历HTML Documents、操作DOM、处理事件、实现动画效果和提供Ajax交互。但是jQuery的某些版本(1.2.0 <= jquery < 3.5.0)中,可能会执行将来自不受信任来源的HTML传递给jQuery的DOM操作方法(即html()、.append()等),从而导致CVE-2020-11022 XSS漏洞。针对CVE-2020-11022漏洞,jQuery Team进行了修复,但仍有一些手段可以绕过,CVE-2020-11023就是针对CVE-2020-11022的绕过。

解决办法:升级jQuery到3.7最新版?不兼容怎么办?建议客户废了系统升级?

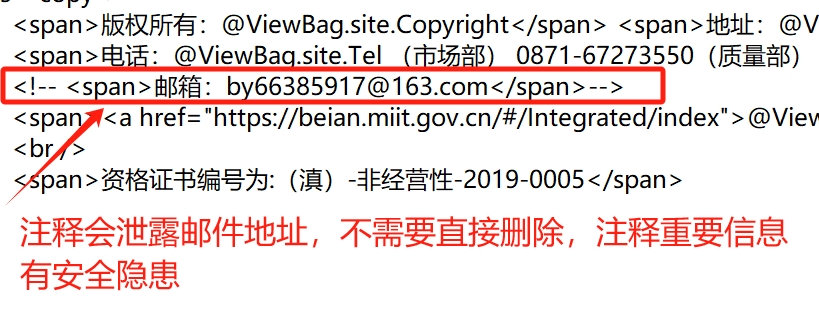

5、华为云扫描-HTML注释敏感信息泄露【低危】

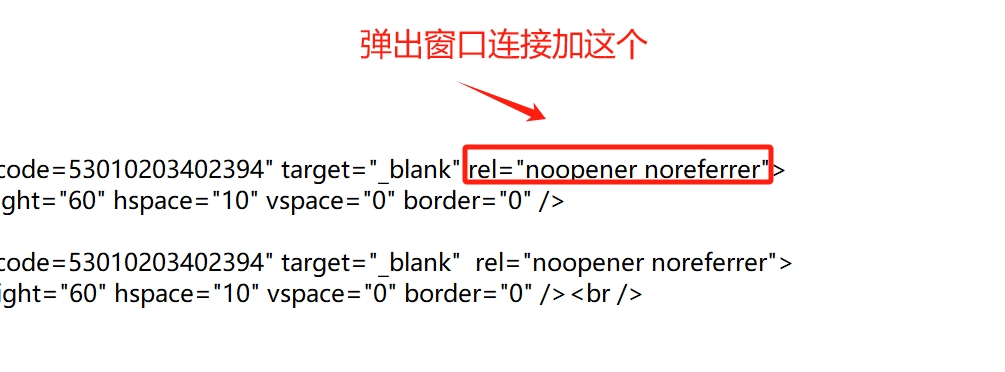

6、不安全的第三方链接

超链接 target="_blank" 要增加 rel="nofollow noopener noreferrer" 来堵住钓鱼安全漏洞。如果你在链接上使用 target="_blank"属性,并且不加上rel="noopener"属性,那么你就让用户暴露在一个非常简单的钓鱼攻击之下当你浏览一个页面点击一个a标签连接 跳转到另一个页面时,在新打开的页面(baidu)中可以通过 window.opener获取到源页面的部分控制权, 即使新打开的页面是跨域的也照样可以(例如 location 就不存在跨域问题)。

rel=noopener 新特性

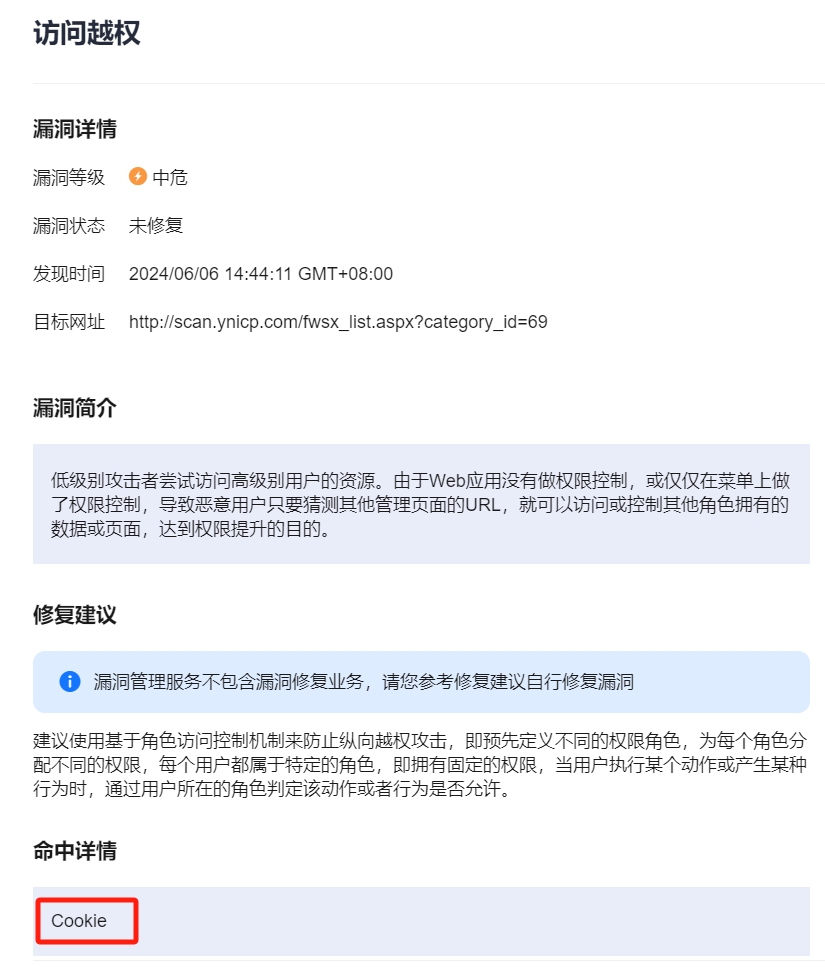

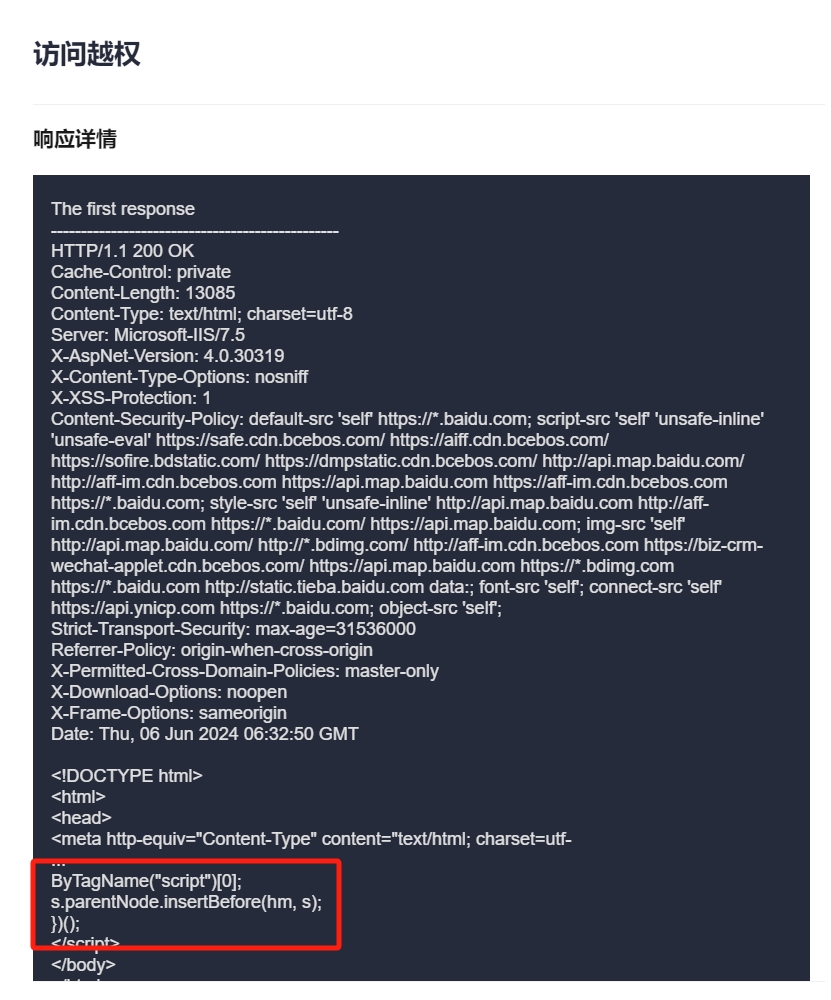

7、访问越权究其原因是因为有百度代码删除即可

究其原因是因为有百度代码